辛辛苦苦一整年

突然发现邮箱弹出“年终补贴”

满怀激动地打开附件

却不知

早已被一场巨大的阴谋笼罩其中(zhōng)

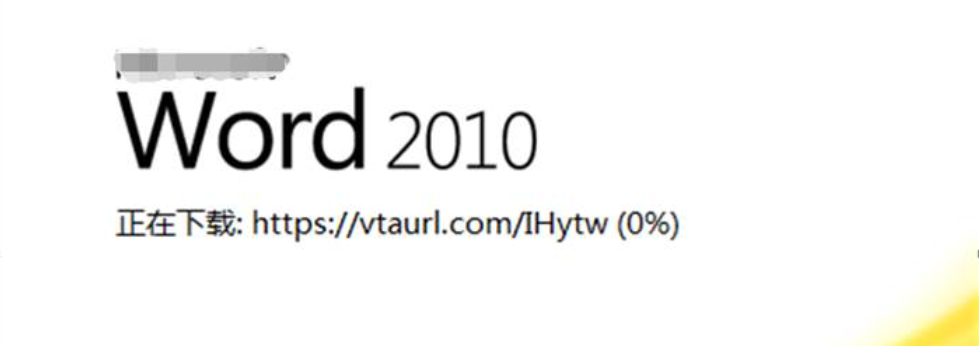

近日,亚信安(ān)全监测到多(duō)起钓鱼邮件传播木(mù)马病毒事件,受害者会收到一封诱惑满满的邮件,标题多(duō)為(wèi)“年终补贴”、“工(gōng)作(zuò)补助”,压缩包附件内存储着伪装(zhuāng)成Word文(wén)档的可(kě)执行程序,诱导受害者运行后,会通过一系列操作(zuò)从受害者的设备中(zhōng)窃取敏感信息,包括应用(yòng)凭据、键盘记录、屏幕截图和剪贴板数据,令受害者损失惨重。

这背后,正是“恶名(míng)遠(yuǎn)扬的“Snake Keylogger”在作(zuò)怪......

何為(wèi)Snake Keylogger

“科(kē)技(jì )+狠活”,高度概括了Snake Keylogger的成長(cháng)之路。

作(zuò)為(wèi)信息窃取届的扛把子,Snake Keylogger 一年时间扬名(míng)发家,还在不断发展:

成長(cháng)快:最早出现在2020年末,2021年中(zhōng)旬,不到一年便进入十大大流行恶意软件排行榜。

常活跃:一直处于活跃状态,每日仍在新(xīn)增恶意样本。

引潮流:Snake Keylogger 攻击的形式是一成不变的钓鱼邮件,但在攻击技(jì )术上一直紧跟时代"潮流",从VBA宏直接调用(yòng)PowerShell下载病毒母體(tǐ),到利用(yòng)多(duō)个漏洞下载经过多(duō)层混淆的病毒母體(tǐ)。

多(duō)手段:每一次的进化都在尝试使用(yòng)各类手段逃避各个安(ān)全厂商(shāng)的静态查杀引擎。

恶意满满地攻击流程

该木(mù)马病毒在初始进入阶段,会通过钓鱼邮件内容引导受害者打开附件中(zhōng)的恶意Excel文(wén)件,欺骗受害者开启宏功能(néng)后,下载并执行遠(yuǎn)程窃密恶意样本;

或者在钓鱼邮件内容中(zhōng)引导受害者打开PDF文(wén)件,然后提醒受害者打开一个"经过验证的"的docx文(wén)件,启动RTF后执行窃密恶意样本。

亚信安(ān)全

产(chǎn)品解决方案

亚信安(ān)全提醒

这些安(ān)全建议要牢记

全面部署安(ān)全产(chǎn)品,保持相关组件及时更新(xīn)。

不要点击来源不明的邮件以及附件。

当遇到需要启用(yòng)宏功能(néng)的文(wén)档时需要注意,对未知文(wén)档请不要启用(yòng)该功能(néng)。

保持系统以及常见软件更新(xīn),对高危漏洞及时修补。

定期更改各类账号密码,尽量避免使用(yòng)浏览器存储重点网站登录账户密码。