RANSOM_CRYPBEE.A

a variant of Win32/Filecoder.NHJ (ESET); Trojan.Cryptolocker.N (Symantec);

Windows

恶意软件类型:

Trojan

有(yǒu)破坏性?:

没有(yǒu)

加密?:

是的

In the Wild:

是的

概要

它以其他(tā)恶意软件释放的文(wén)件或用(yòng)户访问恶意网站时不知不觉下载的文(wén)件的形式到达系统。它开始执行然后再删除。

技(jì )术详细信息

安(ān)装(zhuāng)

它在受感染的系统中(zhōng)植入并执行下列自身副本:

- %User Temp%\taskhost.exe

(注意: %User Temp% 是当前用(yòng)户的 Temp 文(wén)件夹。通常位于 C:\Documents and Settings\{user name}\Local Settings\Temp (Windows 2000、XP 和 Server 2003)。)

它植入下列组件文(wén)件:

- %User Temp%\status.z

- %User Temp%\status2.z

- %User Temp%\k.z

- %User Temp%\rtext.txt (contains ransom note)

- %User Temp%\fnames.txt (contains filenames of encrypted files)

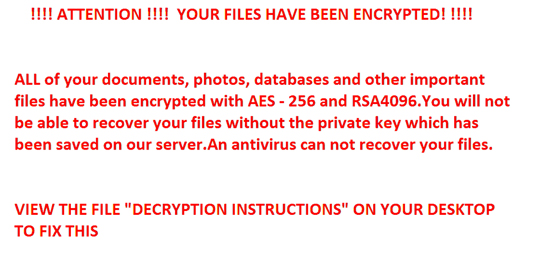

- %Desktop%\DECRYPTION INSTRUCTIONS.txt

(注意: %User Temp% 是当前用(yòng)户的 Temp 文(wén)件夹。通常位于 C:\Documents and Settings\{user name}\Local Settings\Temp (Windows 2000、XP 和 Server 2003)。. %Desktop% 是当前用(yòng)户的桌面,通常位于 C:\Windows\Profiles\{user name}\Desktop (Windows 98 和 ME)、C:\WINNT\Profiles\{user name}\Desktop (Windows NT) 和 C:\Documents and Settings\{User Name}\桌面 (Windows 2000、XP 和 Server 2003)。)

自启动技(jì )术

它添加下列注册表项,在系统每次启动时自行执行:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

BEECrypt = "%User Temp%\taskhost.exe"

其他(tā)系统修改

它将系统的桌面壁纸设置為(wèi)下列图像:

其他(tā)详细信息

它连接到下列网站,发送和接收信息:

- http://{BLOCKED}room.pk/assets/timepicker/x.php?

它使用(yòng)下列扩展名(míng)加密文(wén)件:

- .1cd

- .3dm

- .3ds

- .3fr

- .3g2

- .3ga

- .3gp

- .7z

- .DTD

- .PAS

- .RAW

- .a2c

- .aa3

- .aac

- .abu

- .acc

- .accdb

- .aepx

- .ai

- .aif

- .amr

- .ape

- .apnx

- .arc

- .ari

- .arp

- .arw

- .asf

- .asm

- .asp

- .aspx

- .ass

- .asx

- .av

- .ava

- .avi

- .azw

- .azw1

- .azw3

- .azw4

- .bad

- .bak

- .bas

- .bay

- .bdcr

- .bdcu

- .bdd

- .bdp

- .bds

- .bin

- .blend

- .bmp

- .bpdr

- .bpdu

- .bsdr

- .bsdu

- .c

- .cam

- .camproj

- .ccd

- .cdi

- .cdr

- .cer

- .cgi

- .cineon

- .class

- .cmf

- .cnf

- .conf

- .config

- .cpp

- .cr2

- .crt

- .crw

- .crwl

- .cry

- .cs

- .css

- .csv

- .ctl

- .cue

- .dash

- .dat

- .db

- .dbf

- .dbx

- .dcr

- .dd

- .dds

- .der

- .des

- .dgn

- .dicom

- .disc

- .dmg

- .dng

- .doc

- .docm

- .docx

- .dotm

- .dotx

- .dsc

- .dvd

- .dwg

- .dxf

- .dxg

- .eip

- .emf

- .eml

- .eps

- .erf

- .fdb

- .fff

- .fla

- .flv

- .fmb

- .fmt

- .fmx

- .gbr

- .gdb

- .gfx

- .gho

- .gif

- .groups

- .gsd

- .gsf

- .gzip

- .h

- .hdr

- .hpp

- .htm

- .html

- .iif

- .iiq

- .img

- .ims

- .indd

- .ini

- .iso

- .iss

- .jar

- .java

- .jfif

- .jge

- .jpe

- .jpeg

- .jpg

- .js

- .jsp

- .k25

- .kdc

- .key

- .kwm

- .lit

- .log

- .lst

- .lua

- .m

- .m3u

- .m4a

- .m4v

- .ma

- .max

- .md

- .mdb

- .mdf

- .mdk

- .mef

- .mkv

- .mobi

- .mov

- .movie

- .mp1

- .mp2

- .mp3

- .mp4

- .mp4v

- .mpa

- .mpe

- .mpeg

- .mpg

- .mpv2

- .mrw

- .msg

- .mts

- .nd

- .nef

- .nrg

- .nri

- .nrw

- .number

- .obj

- .odb

- .odm

- .odp

- .ods

- .odt

- .ogg

- .openexr

- .ora

- .orf

- .p12

- .p7b

- .p7c

- .pages

- .pas

- .pbm

- .pck

- .pdb

- .pdd

- .pef

- .pem

- .perl

- .pfx

- .pgm

- .php

- .pic

- .pkb

- .pks

- .pl

- .plb

- .pls

- .png

- .pot

- .potm

- .potx

- .ppam

- .ppm

- .pps

- .ppsm

- .ppsx

- .ppt

- .pptm

- .pptx

- .prf

- .prn

- .ps

- .psb

- .psd

- .pspimage

- .pst

- .ptx

- .pwm

- .py

- .qba

- .qbm

- .qbr

- .qbw

- .qbx

- .qby

- .qfx

- .r3d

- .raf

- .ram

- .rar

- .raw

- .rdf

- .rdo

- .rep

- .rex

- .rf

- .rgx

- .rik

- .rm

- .rpf

- .rtf

- .rw2

- .rwl

- .safe

- .sdf

- .sldm

- .sldx

- .sql

- .sqllite

- .sr2

- .srf

- .srt

- .srw

- .sti

- .stl

- .svg

- .swf

- .sxi

- .tax

- .tex

- .tga

- .thmx

- .tif

- .tiff

- .tlg

- .toast

- .txt

- .v2i

- .vbs

- .vcd

- .vdi

- .vlc

- .vob

- .vpd

- .vsd

- .wb2

- .wma

- .wmv

- .wpd

- .wps

- .x3f

- .xbm

- .xlam

- .xlk

- .xls

- .xlsb

- .xlsm

- .xlsx

- .xltm

- .xml

- .xps

- .xsl

- .yaml

- .yuv

- .zip

它使用(yòng)下列名(míng)称重命名(míng)加密文(wén)件:

- {original file name and file extension}.crypt

解决方案

Step 1

对于Windows ME和XP用(yòng)户,在扫描前,请确认已禁用(yòng)系统还原功能(néng),才可(kě)全面扫描计算机。

Step 3

使用(yòng)亚信安(ān)全产(chǎn)品扫描计算机,并删除检测到的RANSOM_CRYPBEE.A文(wén)件 如果检测到的文(wén)件已被亚信安(ān)全产(chǎn)品清除、删除或隔离,则无需采取进一步措施。可(kě)以选择直接删除隔离的文(wén)件。请参阅知识库页(yè)面了解详细信息。

Step 4

重启进入安(ān)全模式

Step 5

删除该注册表值

注意事项:错误编辑Windows注册表会导致不可(kě)挽回的系统故障。只有(yǒu)在您掌握后或在系统管理(lǐ)员的帮助下才能(néng)完成这步。或者,请先阅读Microsoft文(wén)章,然后再修改计算机注册表。

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- BEECrypt = "%User Temp%\taskhost.exe"

- BEECrypt = "%User Temp%\taskhost.exe"

Step 6

搜索和删除这些文(wén)件

- %User Temp%\status.z

- %User Temp%\status2.z

- %User Temp%\k.z

- %User Temp%\rtext.txt

- %User Temp%\fnames.txt

- %Desktop%\DECRYPTION INSTRUCTIONS.txt

- %User Temp%\status.z

- %User Temp%\status2.z

- %User Temp%\k.z

- %User Temp%\rtext.txt

- %User Temp%\fnames.txt

- %Desktop%\DECRYPTION INSTRUCTIONS.txt

Step 7

重启进入正常模式,使用(yòng)亚信安(ān)全产(chǎn)品扫描计算机,检测RANSOM_CRYPBEE.A文(wén)件 如果检测到的文(wén)件已被亚信安(ān)全产(chǎn)品清除、删除或隔离,则无需采取进一步措施。可(kě)以选择直接删除隔离的文(wén)件。请参阅知识库页(yè)面了解详细信息。