本周态势快速感知

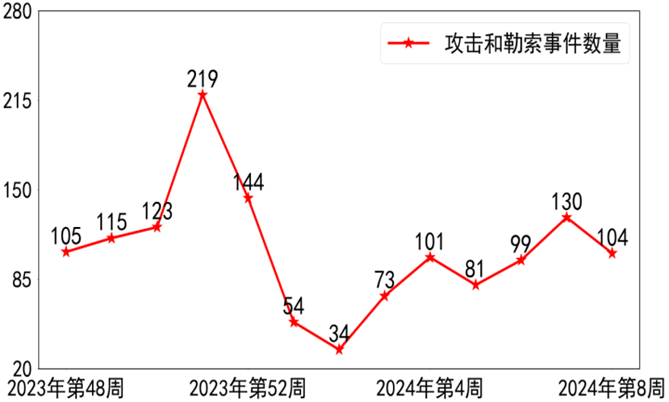

本周全球共监测到勒索事件104起,事件数量有(yǒu)所下降。

lockbit3.0仍然是影响最严重的勒索家族;hunters和play也是两个活动频繁的恶意家族,需要注意防范。

本周8base勒索组织窃取安(ān)索杰國(guó)际贸易公(gōng)司大量文(wén)件,包括:发票、收据、会计文(wén)件、个人资料证明、雇佣合同、保密协议、个人文(wén)件等大量保密信息。

01 勒索态势

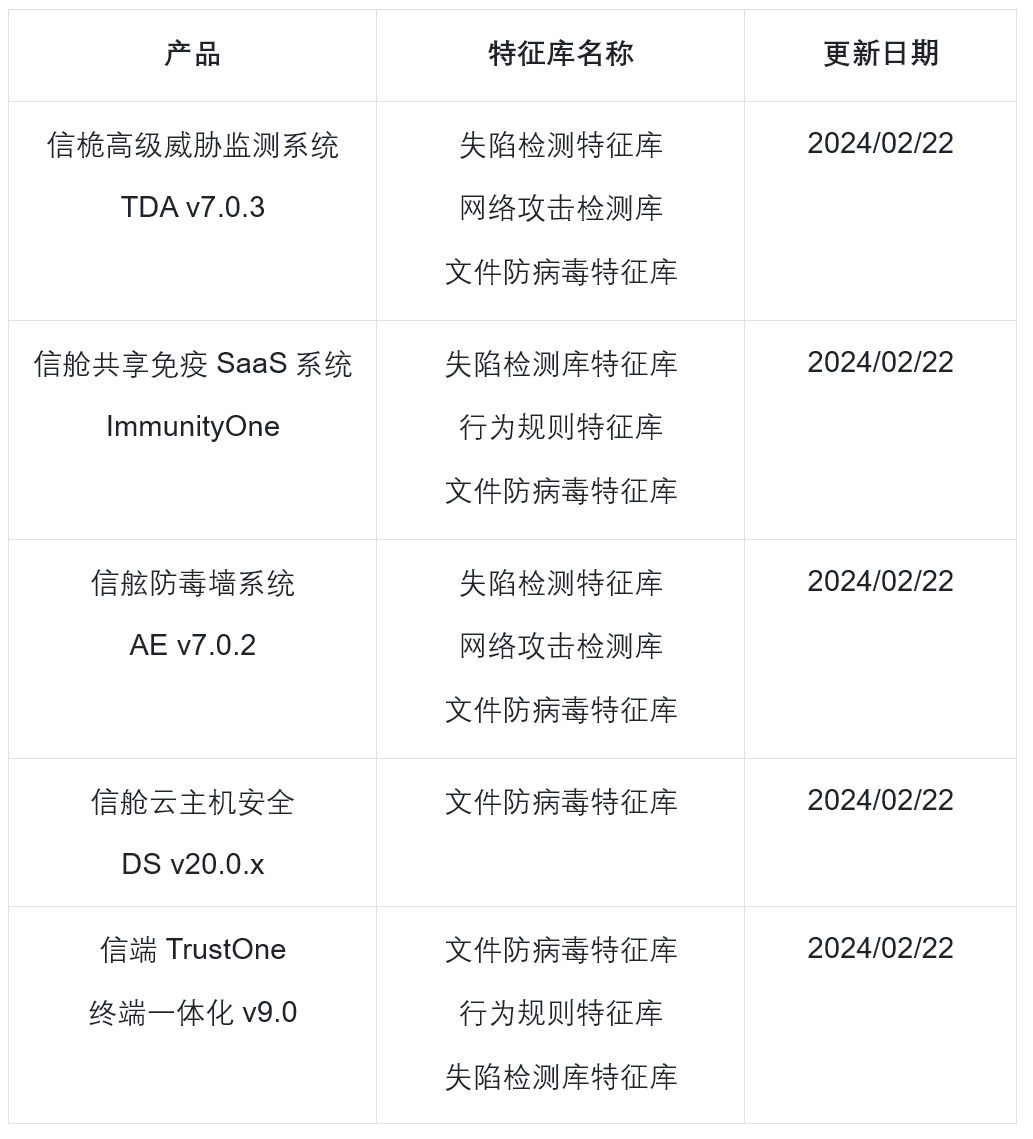

1.1 勒索事件数量

本周全球共监测到勒索事件104起,事件数量有(yǒu)所降低。勒索事件趋势见图1.1。

图1.1 勒索事件趋势图

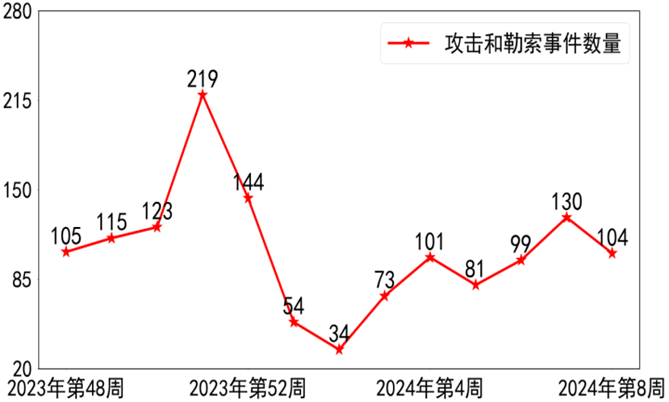

1.2 勒索事件受害者所属行业

本周全球勒索事件受害者所属行业和历史对比趋势图如图1.2所示。从图中(zhōng)可(kě)知,能(néng)源和其他(tā)行业的勒索事件出现增長(cháng)。勒索事件趋势见图1.2。

图1.2 勒索受害者行业分(fēn)布趋势图

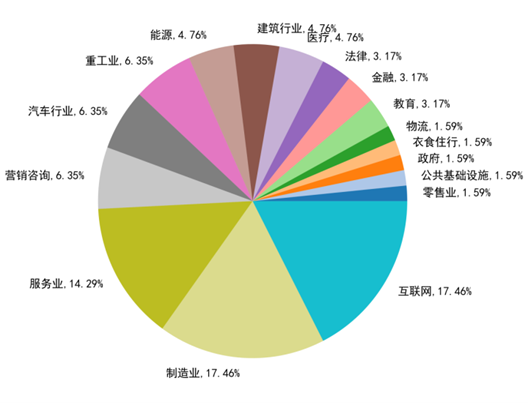

2023年下半年至今,中(zhōng)國(guó)區(qū)域的勒索事件受害者所属行业分(fēn)布如图1.3所示,Top5為(wèi)制造业,互联网,服務(wù)业,营销咨询,汽車(chē)行业。

图1.3 2023年下半年至今中(zhōng)國(guó)區(qū)域勒索受害者行业分(fēn)布图

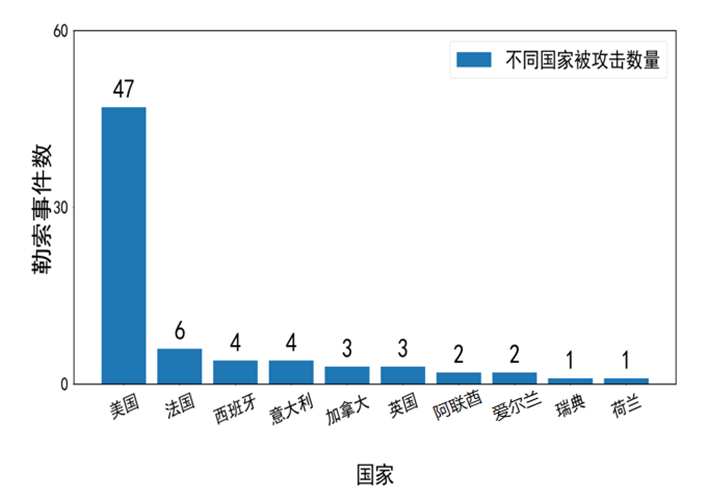

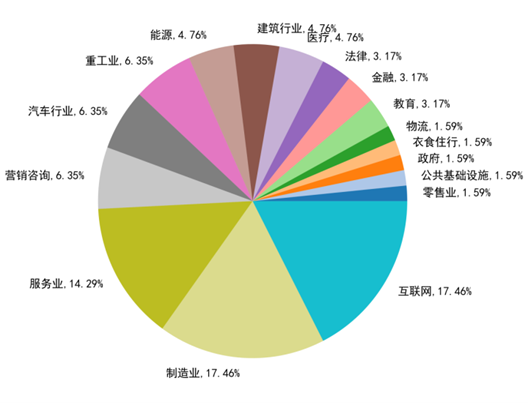

1.3 勒索事件受害者所属國(guó)家

本周勒索事件受害者所属國(guó)家Top10如图1.4所示。美國(guó)依旧為(wèi)受勒索攻击最严重的國(guó)家,占比56%。

图1.4 Top10受影响國(guó)家

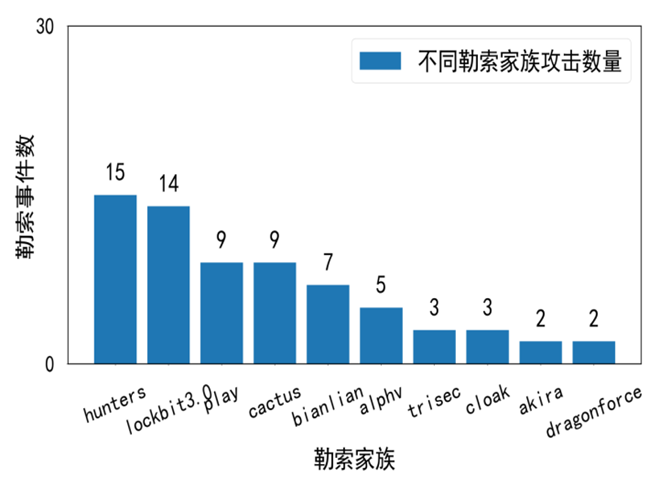

1.4 勒索家族

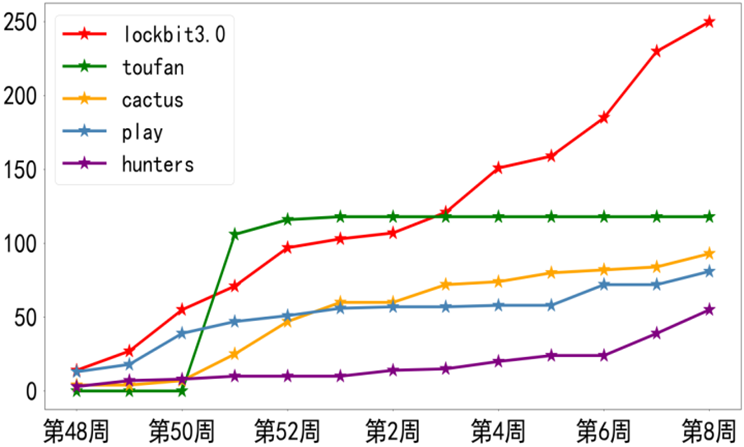

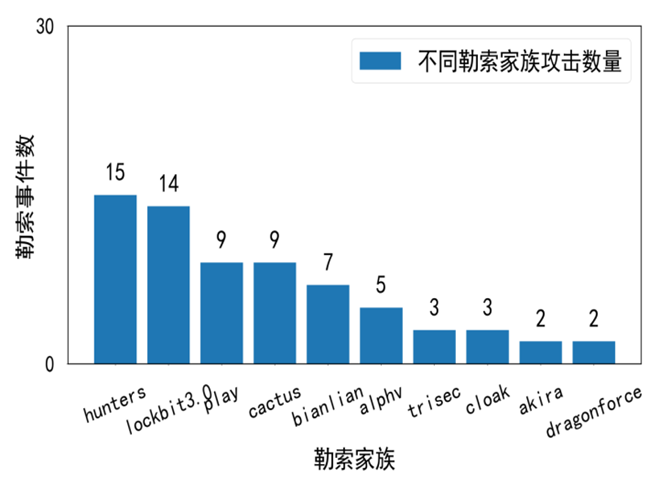

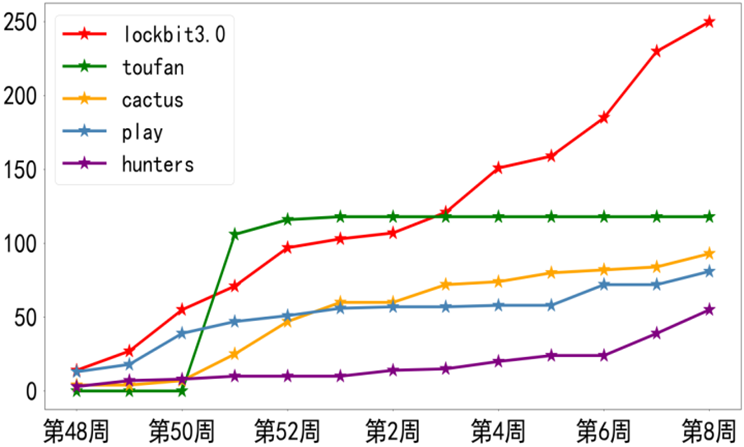

本周监控到活跃的勒索家族共有(yǒu)23个,Top10勒索家族如图1.5所示。本周Top3和历史Top3勒索家族的累积变化趋势如图1.6所示。从图中(zhōng)可(kě)知,lockbit3.0仍然是影响最严重的勒索家族;hunters和play恶意家族也是两个活动频繁的恶意家族,需要注意防范。

图1.5 Top10活跃勒索家族

图1.6 流行勒索家族的累积变化趋势图

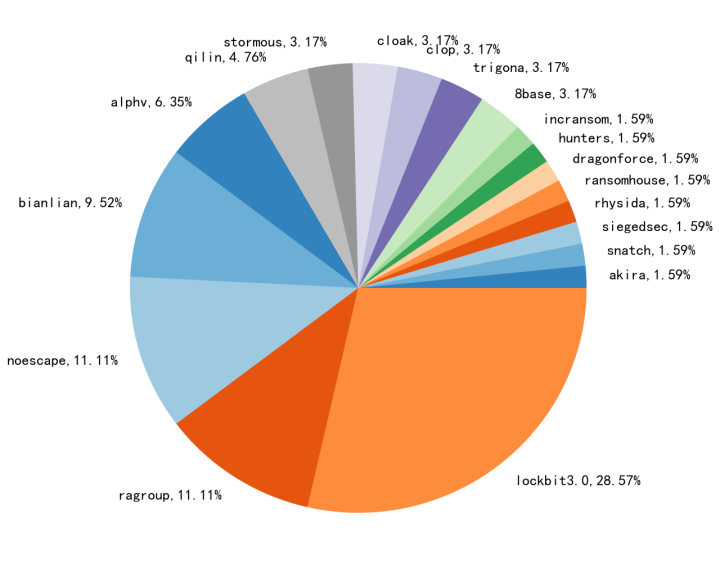

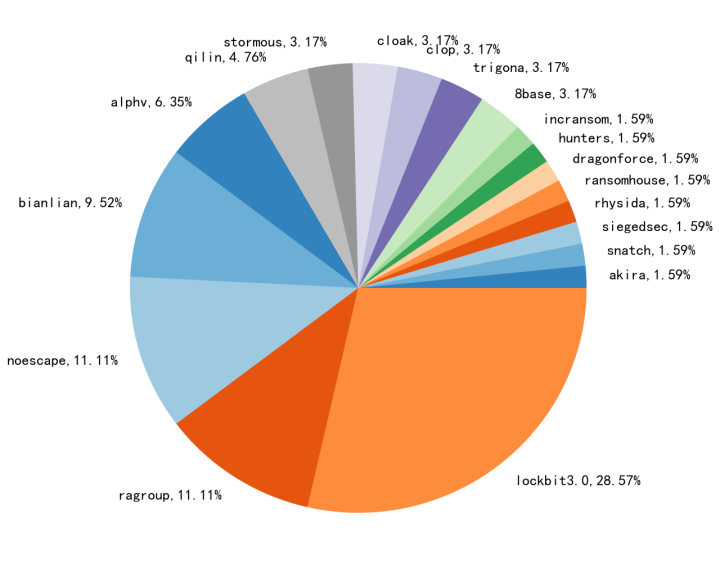

2023年下半年至今,中(zhōng)國(guó)區(qū)域的勒索家族活跃情况分(fēn)布如图1.7所示,Top3為(wèi)lockbit3.0,ragroup,noescape。

图1.7 2023年下半年至今攻击中(zhōng)國(guó)區(qū)域的勒索家族分(fēn)布图

02 勒索事件跟踪

本周监测到勒索事件104起。本周对公(gōng)共安(ān)全造成重大影响的Top10事件如表2.1所示。随后本文(wén)在勒索事件详细跟踪分(fēn)析部分(fēn)对表中(zhōng)的一些重点事件进行了详细描述。

表2.1 Top10勒索事件详情

勒索事件详细跟踪分(fēn)析

本周meow勒索组织将河三角洲联合學(xué)區(qū)添加到受害者名(míng)单。

本周位于澳大利亚的Finlay筛分(fēn)和破碎系统遭受了hunters恶意家族的攻击,勒索软件团伙窃取了该企业员工(gōng)的数据。

本周8base勒索组织窃取安(ān)索杰國(guó)际贸易公(gōng)司大量文(wén)件,包括:发票、收据、会计文(wén)件、个人资料证明、雇佣合同、保密协议、个人文(wén)件等大量保密信息。

03 重点勒索组织介绍

本周主要介绍老牌勒索家族Lockbit 3.0,以及这周活动频繁的恶意家族Hunters和Play,需要注意防范。

LockBit 3.0

Lockbit 3.0,又(yòu)称“LockBit Black”,是一种勒索服務(wù)(RaaS)模型,继承了lockbit家族的传统。该模型具(jù)备高度自动化和组织化,使用(yòng)先进的加密算法,迅速加密受害者数据并要求赎金。

Hunters

在2023年1月,Hunters International勒索组织取缔了Hive组织,后者曾是一个多(duō)产(chǎn)的勒索软件即服務(wù)(RaaS)组织。作(zuò)為(wèi)执法行动的一部分(fēn),Hive组织的活动被终止。他(tā)们的勒索软件包含了一份排除列表,指定了不应当加密的文(wén)件扩展名(míng)、文(wén)件名(míng)和目录。此外,该勒索软件还执行命令来干扰数据恢复工(gōng)作(zuò),并终止可(kě)能(néng)会干扰加密过程的进程。

Play

Play又(yòu)称PlayCrypt,于2022年6月被发现。该组织以巴西為(wèi)主要目标,同时对印度、匈牙利、西班牙和荷兰等國(guó)展开网络攻击。其攻击手法包括恶意软件传播、网络渗透和数据泄露,采用(yòng)先进的加密技(jì )术勒索受害者。这一威胁突显了网络犯罪已进入更复杂阶段,需要跨國(guó)合作(zuò)、先进网络安(ān)全技(jì )术和组织内部安(ān)全意识的提升来有(yǒu)效应对。

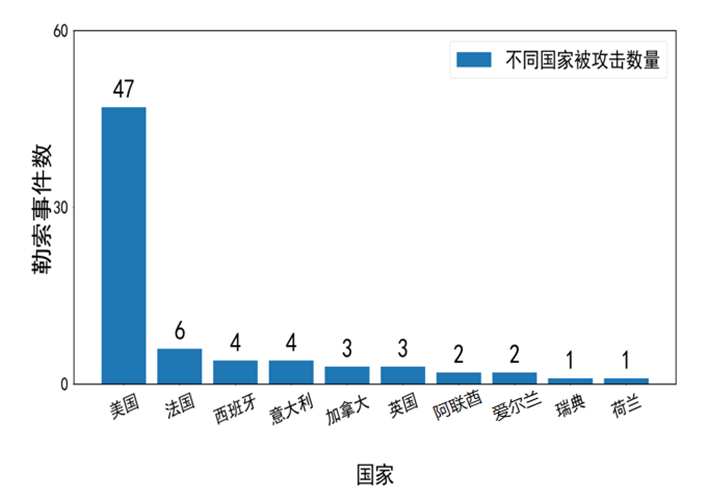

04 亚信安(ān)全勒索检测能(néng)力升级

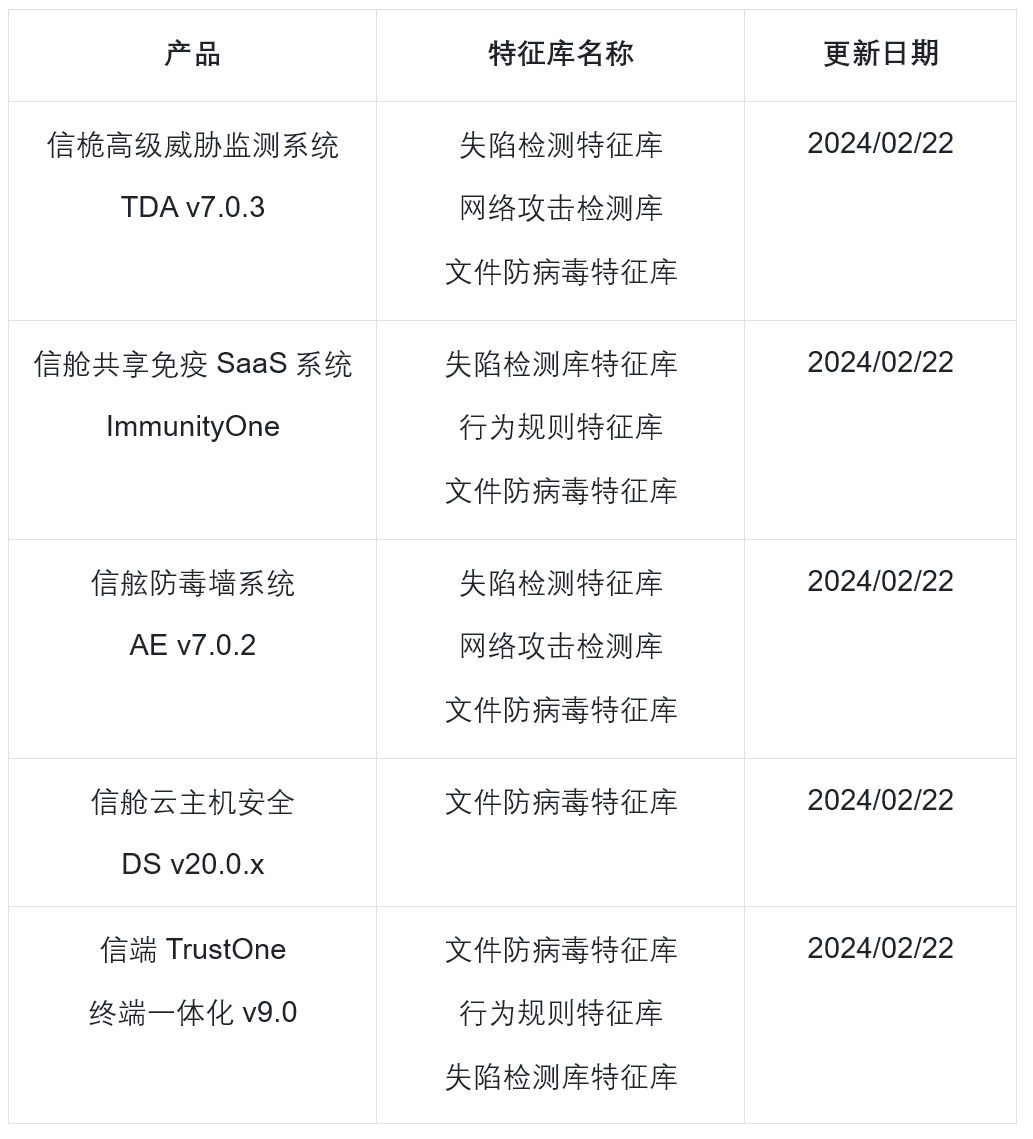

针对全球勒索事件频发的威胁态势,亚信安(ān)全推出勒索治理(lǐ)方案,针对近期活跃勒索事件已具(jù)备检测能(néng)力,请提醒客户及时升级产(chǎn)品及特征库。最新(xīn)产(chǎn)品版本和特征库列表如下:

表4.1 本周勒索事件特征库更新(xīn)列表

注:监测数据仅来源于互联网已公(gōng)开信息,统计不包含亚信安(ān)全已拦截事件。